עלייה של 500% בניסיונות לחטיפת חשבונות

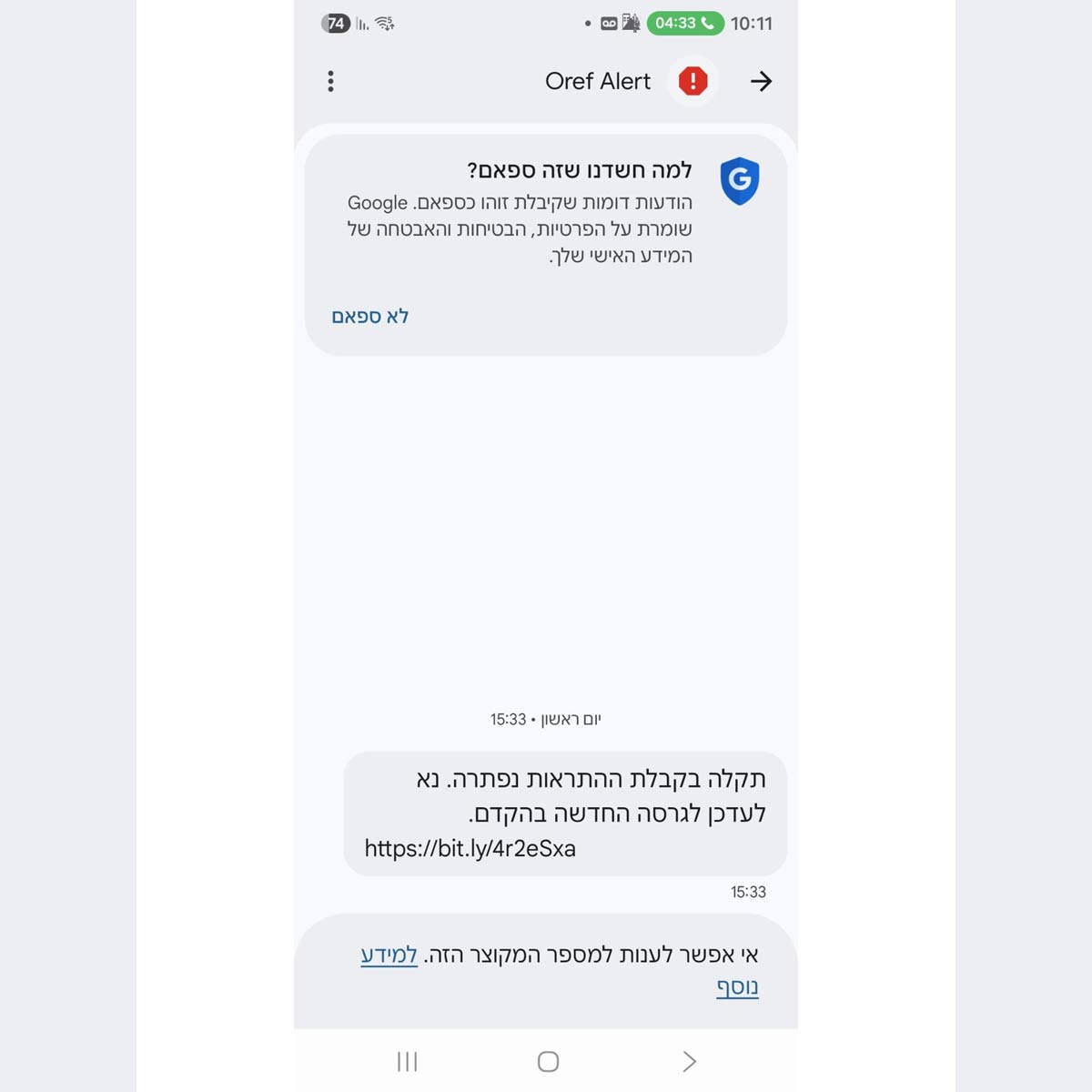

על רקע המלחמה והמתיחות הביטחונית מול איראן נרשמת עלייה חדה בניסיונות פישינג והנדסה חברתית המכוונים כלפי משתמשים פרטיים וארגונים. חוקרי JUMBOmail זיהו עלייה דרמטית של 500% בניסיונות לחטיפת חשבונות. התוקפים משתמשים בשיטה של הנדסה חברתית ומפיצים מיילים והודעות עם כותרות מלחיצות כגון "צו מילואים דחוף", "הוראות פיקוד העורף", כמו גם "דרישת תשלום מיידית", במטרה לגרום לנמענים לפעול במהירות וללחוץ על קישורים זדוניים.

במקרים רבים הקישורים מופצים דרך שירותי ענן לגיטימיים כמו JUMBOmail או WeTransfer, המאפשרים לתוקפים לעקוף מסנני ספאם ארגוניים וליצור תחושת אמינות. הקובץ עצמו נראה לעיתים תמים, למשל מסמך PDF, אך בפועל הוא מכיל קישור לדף התחזות שנראה כמו מסך התחברות לחשבונות Google או Microsoft. המטרה אינה לפרוץ לשירות שיתוף הקבצים אלא לגנוב את פרטי הגישה למייל האישי של המשתמש. לאחר שהחשבון נפרץ, הוא משמש להפצת הודעות פישינג נוספות לאנשי הקשר של הקורבן, מה שמגביר את האמון ואת קצב ההדבקה.

ב-JUMBOmail מדגישים כי באף אחד ממקרי הפישינג שזוהו, השרתים של החברה לא נפרצו, אך התוקפים מנסים לנצל את הפלטפורמה כ"גשר" להפצת מתקפות. החברה מפעילה מנגנוני ניטור אוטומטיים מבוססי AI שמזהים פעילות חשודה וחוסמים קישורים זדוניים בזמן אמת. לפי נתוני החברה, 99% מהקבצים הזדוניים מזוהים ונחסמים אוטומטית, והגישה לעמודים הכוללים קישורי פישינג נחסמת עוד לפני הפצתם לנמענים. בנוסף הוטמע מנגנון להשעיה אוטומטית של חשבונות שמפיצים מתקפות ושליחת התראות למשתמשים שנפגעו. דבר שמביא מצד אחד לירידה משמעותית באפקטיביות ניסיונות הפישינג ומצד שני נועד לשמש אמצעי הגנה לחשבון שממנו בוצעה שליחת ההודעות הזדוניות.

מה ניתן לעשות?

מומחי אבטחת מידע ממליצים לציבור לנקוט מספר צעדי זהירות בסיסיים: להפעיל אימות דו־שלבי (MFA) בחשבונות Google, Microsoft ושירותי ענן נוספים;

לבדוק היטב את כתובת השולח לפני פתיחת קבצים;

להשתמש באפשרות צפייה מקדימה (Preview) לפני הורדת מסמכים למחשב ולהימנע מלחיצה על קישורים בהודעות שמייצרות תחושת לחץ או דחיפות;

ערן רונן, מנכ"ל משותף ב-JUMBOmail אומר, "האחריות שלנו היא לספק את הכלים הטכנולוגיים המתקדמים ביותר כדי שגם תחת מתקפות הנדסה חברתית מתוחכמות, מידע של המשתמשים יישאר מוגן".