מתקפות סייבר עוברות לפס ייצור המוני

דו"ח HPE חושף: פשיעת הסייבר נהפכה לתעשייתית עם שימוש ב־AI ודיפ־פייק. בשנת 2025, ארגוני ממשלה היו היעד המותקף ביותר, התוקפים פועלים במבנה ארגוני גלובלי

HPE חשפה ממצאים של דו״ח מחקר איומי הסייבר הראשון שלה, In the Wild המלמדים על שינוי מהותי באופן שבו פועלים תוקפי סייבר מודרניים בקנה מידה רחב על פני תעשיות גלובליות ומגזרים ציבוריים קריטיים.

בהתבסס על ניתוח פעילות איומים בזמן אמת שנצפתה ברחבי העולם במהלך 2025, הדו״ח מלמד כי פשיעת הסייבר נהפכה תעשייתית, ותוקפים משתמשים באוטומציה ובפגיעויות ותיקות כדי להרחיב קמפיינים ולפגוע שוב ושוב במטרות בעלות ערך גבוה מהר יותר מכפי שמגנים מסוגלים להגיב. מבחינת ארגונים, היכולת להתמודד עם קמפיינים אגרסיביים אלה ולשמר אמון דיגיטלי ברשתותיהם היא עדיפות עסקית בסיסית.

הדו״ח מציג סביבת איומים גלובלית המאופיינת בהיקף, בארגון ובמהירות. על בסיס ניתוח של 1,186 קמפיינים פעילים של תקיפה שנצפו ברחבי העולם בין 1 בינואר ל־31 בדצמבר 2025, הממצאים חושפים אקו־סיסטם תקיפה המתפתח במהירות והמאופיין במקצועיות, באוטומציה ובמיקוד אסטרטגי.

מחקר In the Wild משקף את המציאות שאיתה מתמודדים ארגונים מדי יום. לדברי מוניר האחאד, המנהל העולמי של HPE Threat Labs, "המחקר מבוסס על פעילות איומים אמיתית ולא על ניסויים תיאורטיים במעבדות מבוקרות. הוא מתאר כיצד תוקפים פועלים בקמפיינים פעילים, כיצד הם מסתגלים והיכן הם מצליחים. התובנות מסייעות לחדד זיהוי, לחזק הגנות ולספק ללקוחות תמונה ברורה יותר של האיומים שעלולים להשפיע על הנתונים, התשתיות והפעילות שלהם. הדבר מביא לאבטחה חזקה יותר, לתגובה מהירה יותר ולחוסן גבוה יותר מול מתקפות מאורגנות ומתמשכות."

תשתיות מניעות קמפיינים של תקיפה

הדו״ח מלמד על עלייה הן בהיקף המתקפות והן בתחכום הטקטיקות והטכניקות של התוקפים. גורמי איום, כולל קבוצות ריגול המקושרות למדינות ולארגוני פשיעת סייבר מאורגנים, פועלים בדומה לארגונים גדולים, עם מבנים היררכיים, צוותים מתמחים, תיאום מהיר לפריסת תשתיות תקיפה רחבות ותעשייתיות, והבנה עמוקה של יישומי עבודה ומסמכים נפוצים.

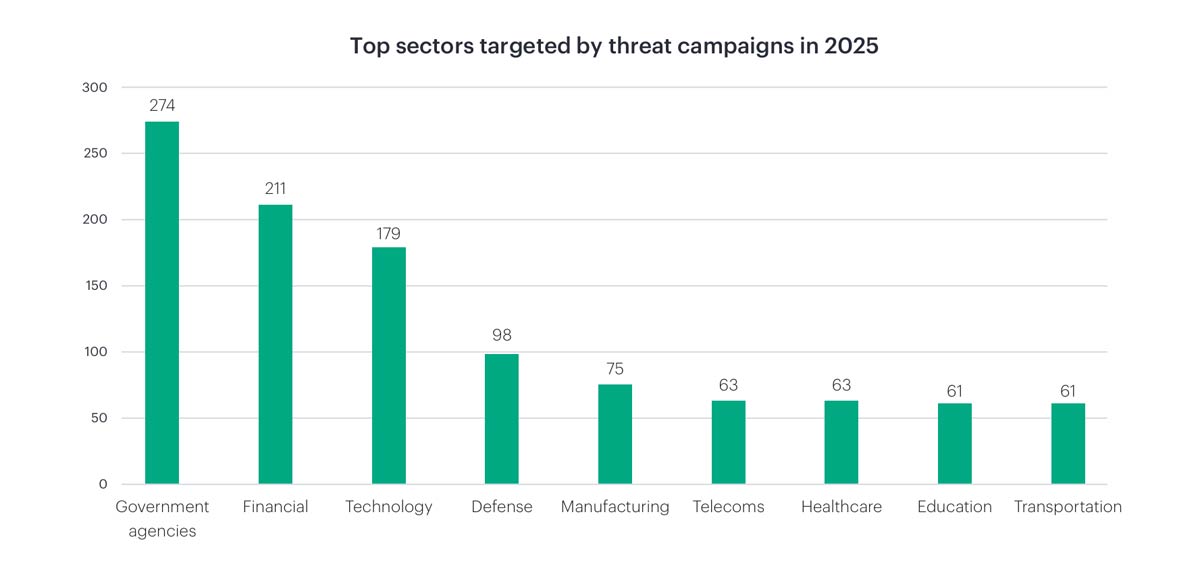

ארגוני ממשלה היו המגזר המותקף ביותר בעולם, עם 274 קמפיינים הכוללים גופים פדרליים, מדינתיים ומוניציפליים. אחריהם מגזרי הפיננסים והטכנולוגיה, עם 211 ו־179 קמפיינים בהתאמה, המשקפים מיקוד מתמשך בנתונים בעלי ערך גבוה וברווח פיננסי. גם המגזרים ביטחון, ייצור, תקשורת, בריאות וחינוך היו יעד למתקפות רבות. ממצאים אלו מלמדים כי תוקפים מעדיפים מגזרים הקשורים לתשתיות לאומיות, לנתונים רגישים וליציבות כלכלית, אבל אף מגזר אינו חסין.

במשך השנה פרסו התוקפים יותר מ־147,000 דומיינים זדוניים, כמעט 58,000 קובצי נוזקה, וניצלו באופן פעיל 549 פגיעויות. מקצועיות זו הופכת מתקפות לצפויות יותר בביצוען, אך גם לקשות יותר לשיבוש, שכן פירוק רכיב אחד אינו עוצר את הקמפיין כולו.

תוקפים אימצו גם טכניקות חדשות להגברת המהירות וההשפעה. חלק מהקמפיינים השתמשו בתהליכי "פס ייצור" אוטומטיים בפלטפורמות כגון טלגרם כדי להוציא נתונים גנובים בזמן אמת. אחרים ניצלו בינה מלאכותית גנרטיבית ליצירת קולות וסרטוני דיפ־פייק לצורך מתקפות vishing והונאות התחזות למנהלים, ואילו קבוצות סחיטה ביצעו מחקר שוק על פגיעויות VPN כדי לייעל את אסטרטגיית החדירה.

טקטיקות אלו מאפשרות לתוקפים לפעול מהר יותר, להגיע ליותר יעדים ולהתמקד במגזרים קריטיים תוך מיקסום רווחים באמצעות "מעקב אחר הכסף".

צעדים מעשיים לחיזוק החוסן הסייברי

הדו״ח מדגיש כי הגנה אפקטיבית תלויה פחות בהוספת כלים ויותר בשיפור תיאום, נראות ותגובה. צעדים אלה מסייעים לארגונים לפעול מהר יותר, להפחית סיכונים ולהתמודד עם איומים מתקדמים.

בין ההמלצות:

- שיתוף מודיעין איומים בין צוותים ויישום גישת SASE לאיחוד רשת ואבטחה.

- תיקון נקודות כניסה נפוצות כגון VPN, SharePoint והתקני קצה.

- יישום עקרונות Zero Trust והטמעת ZTNA.

- שיפור נראות ותגובה באמצעות מודיעין, טכנולוגיות deception וזיהוי מבוסס AI.

- הרחבת האבטחה מעבר לארגון לרשתות ביתיות, ספקים ושרשראות אספקה.

HPE השיקה את HPE Threat Labs כדי להתמודד עם סביבת האיומים המתפתחת. המרכז מאחד מומחיות ומודיעין של HPE ו־Juniper Networks, ומספק מאגר נתונים רחב יותר לזיהוי איומים בזמן אמת, מעקב אחריהם והטמעת מודיעין זה במוצרי החברה.

"HPE Threat Labs נועד לגשר בין מחקר מתקדם לתוצאות אבטחה", אמר דייוויד יוז, סגן נשיא בכיר ומנהל חטיבת SASE ואבטחה ב־HPE. "התוקפים פועלים כיום כמו ארגונים גלובליים, ולכן גם ההגנה חייבת להיות ברמה זו."

אילוסטרציה